Ideas, información y conocimientos compartidos por el equipo

de Investigación, Desarrollo e Innovación de BASE4 Security.

Ciberseguridad en la era digital de la atención médica

Los sistemas sanitarios y los distintos dispositivos asociados a la salud presentan un conjunto único de retos para la ciberseguridad. Los ciberataques a centros de salud y espacios asociados pueden derivar (y lo han hecho) en graves consecuencias, como la filtración de datos de pacientes, la pérdida de vidas o la propagación de enfermedades. Aquí les compartimos un ejemplo.

A medida que avanzamos hacia una mayor interoperabilidad entre los dispositivos médicos y las redes en los ambientes de salud, es más importante que nunca que todas las partes implicadas sigan las mejores prácticas en ciberseguridad, especialmente los fabricantes de dispositivos, que son responsables de garantizar que existan los controles adecuados antes de que los productos lleguen a utilizarse por los clientes, pacientes, personas en fin…

En este punto, aunque el objetivo final siempre será proteger a las personas en alguno de sus aspectos, podemos hacer algunas divisiones:

⦁ Proteger la salud y seguridad física del paciente

Estos aspectos se encuentran mayormente en manos de los desarrolladores y fabricantes de dispositivos, sensores y todo tipo de elementos médicos que hacen de interfaz entre las personas y las máquinas. Algunas preguntas que podemos hacernos:

¿Puede un DEA (Desfibrilador Externo Automático) administrarnos una carga enorme que nos genere un daño irreversible? ¿Puede una simple radiografía convertirse en una dosis dañina de radiación? En este punto podemos decir que nos interesa la integridad, en pocas palabras, que los sistemas hagan lo que tienen que hacer.

⦁ Asegurar el funcionamiento del servicio

En los sistemas médicos, la disponibilidad es uno de los factores más determinantes, en un sistema que deja de funcionar dentro de la industria metalúrgica, por ejemplo, se puede detener el funcionamiento de una serie de hornos fundidores y esto inmovilizar una línea de producción (Podés leer aquí más sobre Industria 4.0). En los ambientes de salud en cambio la disponibilidad puede estar ligada directamente a una vida.

¿Podría un respirador artificial ser afectado por una inyección de código? ¿Qué sucede si el sistema de admisión al área de emergencias es infectado con un ransomware?

El RTO (Recovery Time Objective) aquí debe ser prácticamente 0.

⦁ Proteger la privacidad de los datos

Es claro que los ambientes médicos son los espacios en donde la información personal es uno de los principales activos, desde el punto de vista de la confidencialidad, aquí encontramos registros que contienen detalles sobre la salud de las personas, sobre sus tratamientos, estados de salud, imágenes y estudios médicos, todo un conjunto de elementos de lo más sensible.

Dónde almacenamos los registros de los medicamentos entregados?

¿Quién y desde donde se tiene acceso al historial médico de un paciente?

La historia clínica de una persona puede estar embotellada en una máquina virtual sobre un ESXI sin actualizar.

MedTech

Los dispositivos médicos desempeñan un papel importante en las operaciones de los centros de salud y, aunque no queramos, proporcionan una puerta trasera para acceder directamente a los pacientes (A sus datos, o a ellos mismos que es mucho peor). Podemos empezar a trazar algunas similitudes con un ambiente OT.

Encontramos un universo de tecnología en constante desarrollo como ser:

⦁ Monitores de signos vitales

⦁ Sistemas de electrocardiografía (ECG)

⦁ Sistemas de imagen (tomografías / resonancias / ecografías)

⦁ Sistemas de infusión

⦁ Sistemas de anestesia

⦁ Sistemas de ventilación (Ej. respiradores)

⦁ Sistemas de monitoreo de pacientes

⦁ Sistemas medición de radiación

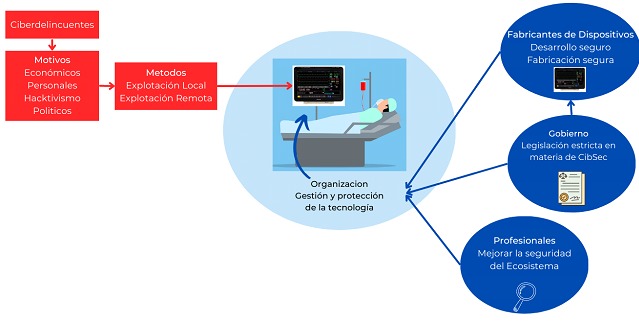

Estos dispositivos pueden (y generalmente lo están) conectados a una red, es aquí donde la superficie de ataque aumenta, estos comparten información con otros dispositivos y sistemas de información, como “Sistemas de información electrónica de salud” (EHR) o “Sistemas de información clínica”. La estandarizada conectividad (ethernet por ejemplo) permite una mejor interoperabilidad entre los dispositivos, esto aporta valor a los profesionales de la salud y la gestión de las distintas funciones de los dispositivos.

Un dispositivo médico vulnerado puede tener graves consecuencias tanto para los pacientes como para los médicos y responsables. Un ciberatacante podría acceder a un dispositivo médico y modificar los datos monitoreados del paciente o cambiar los ajustes de un tratamiento, lo que derivaría en graves consecuencias para la salud del paciente. Los datos del paciente también podrían ser robados y utilizados con fines malintencionados, esto podría causar daños financieros (hasta emocionales a largo plazo) para el paciente.

Solo a modo de referencia podemos tomar un monitor respiratorio (oxímetro) de la firma Medtronic y analizar los distintos tipos puertos de interconexión, encontramos:

⦁ Puerto serie tipo DB-15 (RS-232)

⦁ Puerto serie tipo USB

⦁ Puerto RJ-45 (Ethernet)

⦁ Antenas de RF (WLAN)

Vamos a detenernos sobre las vulnerabilidades intrínsecas de los protocolos tipo serie para los dos primeros conectores:

⦁ Los datos transmitidos pueden ser fácilmente leídos si no existe cifrado

⦁ Los datos pueden ser manipulados lo que puede llevar a registros falsificados

⦁ Este tipo de conexión pueden ser vulnerables a la inyección de código malicioso

⦁ Exposición, si la conexión está abierta cualquiera podría conectar un dispositivo

Por otro lado sobre las conexiones LAN y WLAN por ahora solo compartimos la siguiente advertencia del fabricante

"Al conectar el dispositivo a cualquier otro equipo, asegúrese de que esté libre de virus”

Dejamos la mayor parte de nuestra confianza sobre todo el resto de los componentes de la red, la seguridad física y la seguridad de los sistemas operativos involucrados.

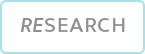

Distintos involucrados desde la perspectiva de ciberseguridad

Una simple cuestión de ciberseguridad

Este tipo de sistemas no dejan de ser un entorno que combina IT/OT, con particularidades que podemos considerar críticas. Los distintos dispositivos junto a los pacientes solo forman una parte, la otra parte está formada por un conjunto de redes, configuraciones, servidores, bases y datos, todo un entorno de IT. Muchos de estos entornos aún carecen de los controles suficientes (como el cifrado, que impide algo tan trivial como que el personal no autorizado acceda a datos confidenciales).

Muchos dispositivos médicos utilizan tecnología que no se construyó pensando en la seguridad, y estos a menudo carecen de medidas de seguridad suficientes para evitar las brechas, como vimos antes, pero además de esto, todo el entorno no llega a cumplir con los estándares esperados para este tipo de infraestructuras. Muchos hospitales o centros de salud tienen pendiente tomar medidas como mantener actualizados sus sistemas operativos, implementar la autenticación multifactor y utilizar cifrado de almacenamiento para evitar que los ciberdelincuentes utilicen la tarjeta de memoria o el disco duro del dispositivo como punto de entrada a la red. Algunos por cuestiones de presupuesto, algunos por falta de conocimiento.

Además de los estándares y marcos regulatorios del ámbito tecnológico, disponemos de distintos estándares sobre esta industria que en mayor o menor medida ofrecen algunas garantías.

Es importante tener en cuenta que cumplir con estos requisitos es responsabilidad de los profesionales de la salud y las organizaciones de atención médica, algunos de estos marcos son de carácter obligatorio y existen sanciones civiles y penales por incumplimiento. Entre alguno de estos podemos encontrar:

HIPAA

Es una Ley federal de EE.UU. que establece estándares nacionales para proteger la privacidad y seguridad de la información personal de salud de las personas. Se aplica a organizaciones de intercambio de información de salud y la mayoría de los proveedores de atención médica.

ISO27799

Es una norma internacional que establece guías para la gestión de la seguridad de la información en la atención médica. Proporciona un marco para la implementación de medidas de seguridad de la información para proteger la privacidad y confidencialidad de los datos de los pacientes además de mejorar la calidad de la atención médica.

ISO14971

Es una norma que establece un proceso para la identificación, evaluación y gestión de los riesgos asociados a los dispositivos médicos a lo largo de su ciclo de vida. Su objetivo es garantizar que los riesgos asociados a los dispositivos médicos se gestionen de manera efectiva, reduciendo al mínimo los posibles daños a los pacientes y a los usuarios.

Dentro de los requisitos técnicos de estos marcos, podemos listar algunos reconocidos en todos los entornos informáticos:

⦁ Autenticación:

Verificación de la identidad del usuario antes de permitirle acceder a la información médica.

⦁ Autorización:

Permisos explícitos para el acceso a la información médica basados en la necesidad de conocer.

⦁ Cifrado:

Cifrado de la información médica durante la transmisión y almacenamiento para protegerla de la pérdida o el robo.

⦁ Copias de seguridad:

Plan de copias de seguridad para garantizar que la información médica no se pierda en caso de desastres naturales o tecnológicos.

⦁ Detección de intrusos:

Sistemas de detección de intrusos para identificar y responder a posibles amenazas a la seguridad de la información.

⦁ Evaluación de riesgos:

Evaluación periódica de los riesgos a la privacidad y seguridad de la información médica.

⦁ Gestión de contraseñas:

Políticas y procedimientos para la gestión segura de contraseñas.

⦁ Monitorización de seguridad:

Monitorización continua de la seguridad de la información médica para detectar posibles vulnerabilidades.

⦁ Protección de dispositivos móviles:

Medidas para proteger la información médica en dispositivos móviles, como smartphones y tabletas.

⦁ Registro de actividades: Registro de las actividades relacionadas con la información médica para facilitar la auditoría y el seguimiento.

Algunas conclusiones

Las organizaciones que utilizan y desarrollan tecnología médica implementan medidas de seguridad robustas en sus dispositivos (o deberían hacerlo) aunque el mantenimiento de ese nivel de seguridad es complejo de sostener a lo largo del tiempo y según el uso de cada dispositivo.

En la mirada de la arquitectura la seguridad cada vez toma más protagonismo el “desde el diseño hasta la implementación” (para evitar brechas de seguridad y proteger la información del paciente) pero es claro que aún no es suficiente para cubrir el riesgo y la exposición en la que se encuentran las organizaciones hoy en día.

También es esencial que los centros de salud implementen (pero sobre todo mantengan) políticas y procedimientos de ciberseguridad para minimizar el riesgo de ataques y garantizar la seguridad de sus pacientes.

En próximas publicaciones exploraremos más sobre estos estándares y medidas de protección.